有趣的浏览器网络面板

有趣的浏览器网络面板

网络面板反映了什么?

当我们打开浏览器开发者工具(DevTools),切换到 Network(网络) 面板,再刷新或打开一个页面时,映入眼帘的往往是如瀑布般涌出的各种条目。每一行记录都包含着请求头、响应头、载荷(Payload)等看似复杂的信息。

那么,这些密密麻麻的数据究竟意味着什么?这个面板反映的本质又是什么?

简单来说,Network 面板如实记录了页面生命周期内发生的所有网络请求。在前端开发领域,它被公认为最重要的调试工具之一。

为什么它的地位如此核心?我们可以从本质上理解浏览器的角色:浏览器本身只是一个渲染容器,而驱动这个容器运转的所有“原料”都来自于网络。

它是静态资源的“生命线”

HTML 构建骨架、CSS 赋予样式、JavaScript 提供逻辑,再加上图片、字体、媒体文件……这些构成页面的所有基石,无一例外都需要通过网络加载。

Network 面板不仅告诉我们资源是否加载,更揭示了它们加载的质量与状态: * 加载结果:请求是成功(200)还是失败?资源是被重定向(3xx)了,还是服务端报错(5xx)? * 资源属性:MIME 类型(Type)是否正确?(例如:脚本是否被错误地识别为纯文本?) * 传输细节:文件体积(Size)有多大?是从服务器拉取还是命中了本地缓存(Memory/Disk Cache)?加载耗时(Time)是多少?

如果网络层出现问题——加载失败、阻塞或错误的资源类型,直接后果就是页面布局错乱、交互失效,甚至完全白屏。

它是前后端交互的“测谎仪”

现代前端应用大多是动态的,前端与后端的每一次握手——无论是 XHR/Fetch API 调用、WebSocket 实时消息、SSE 推送,还是 GraphQL 查询、文件上传下载——所有的数据流转都必须经过网络。

在这个层面上,Network 面板充当了黑盒测试的透视镜,帮助开发者快速定位问题边界: * 数据正确性:后端实际返回的 JSON 数据结构是什么?关键字段是否缺失? * 通信状态:Token 是否过期?请求头中是否携带了必要的认证信息?是否触发了跨域(CORS)限制? * 异常定位:当业务报错时,是因为前端参数传错了,还是后端直接返回了 500 错误堆栈?

在这里,一切数据交互都无所遁形。

3. 它是性能优化的“听诊器”

在做性能优化时,凭借直觉猜测往往是徒劳的,Network 面板提供了量化的数据支持: * 首屏渲染慢? \(\rightarrow\) 检查 Waterfall(瀑布流),看是否存在阻塞主线程的请求。 * 加载卡顿? \(\rightarrow\) 按照 Size 排序,找出体积过大的图片或 JS包。 * 响应迟缓? \(\rightarrow\) 分析 TTFB(Time To First Byte),判断是网络传输慢还是后端处理慢。 * 带宽浪费? \(\rightarrow\) 检查 Cache-Control 策略,确认资源是否被重复下载,缓存是否生效。

总结来说,前端的一切都始于网络。 既然所有的资源、数据和交互都通过网络传输,那么掌握 Network 面板,就等于掌握了前端应用的命脉。

Fetch / XHR:数据交互的枢纽

在 Network 面板的过滤器中,Fetch / XHR 是最常被点击的选项。简而言之,这一栏筛选出的就是前端向后端服务器发送的数据请求,即我们常说的“调 API”。

为什么叫 Fetch / XHR?(新旧时代的交替)

这个命名折射了前端技术的发展史。这里的请求本质上都是基于 AJAX(Asynchronous JavaScript and XML)技术,但在实现方式上经历了两个时代:

XHR (XMLHttpRequest):这是 AJAX 的奠基者。在早期,所有的异步请求都依赖它。它的写法比较繁琐,需要手动创建实例、通过事件监听(

onload,onerror)来处理回调,很容易陷入“回调地狱”。1

2

3

4

5

6

7

8

9// 古老的 XHR 写法

const xhr = new XMLHttpRequest();

xhr.open("GET", "/api/data");

xhr.onload = () => {

if (xhr.status === 200) {

console.log(xhr.responseText);

}

};

xhr.send();Fetch API:这是现代浏览器的标配。它基于 Promise 设计,原生支持

async/await,语法更加语义化、简洁,且流式处理能力更强。1

2

3

4

5// 现代 Fetch 写法

fetch("/api/data")

.then(res => res.json())

.then(data => console.log(data))

.catch(err => console.error(err));

虽然现在的项目大多使用 Fetch 或 Axios(基于 XHR 封装),但浏览器为了兼容习惯,依然将这两类请求归纳在同一个过滤器下。

💡 小技巧:抓取“隐藏”资源

理解了这一点,对我们的生活也有实际帮助。例如,某些网站提供嵌入式 PDF 阅读器(如使用 PDF.js),界面上故意不提供下载按钮。

原理:前端并非直接通过

<a href="...">链接文件,而是通过 XHR/Fetch 请求获取 PDF 的二进制流(Blob),然后在 Canvas 上渲染。破解:打开 Network 面板筛选 Fetch/XHR,刷新页面,找到那个体积最大、类型为

application/pdf或二进制流的请求。右键点击该请求,选择 "Open in new tab" 或 "Copy response",往往就能直接获取源文件。

浏览器的铁律:同源策略 (Same-Origin Policy)

既然前端可以发送请求,那是不是意味着我们可以在网页里随意向任意服务器(比如 Google 或 OpenAI)请求数据呢?

答案是否定的。 这被浏览器的核心安全机制——同源策略所禁止。

所谓“同源”,是指两个 URL 的 协议 (Protocol)、域名 (Domain) 和 端口 (Port) 必须完全相同。只要有一项不同,就是“跨域”。

同源检测示例表

以 http://www.example.com/dir/page.html 为基准:

| URL | 结果 | 原因分析 |

|---|---|---|

http://www.example.com/dir2/other.html |

✅ | 同源(只有路径不同) |

http://username:[email protected]/... |

✅ | 同源(认证信息不影响源的判定) |

http://www.example.com:81/dir/other.html |

❌ | 端口不同 (80 vs 81) |

https://www.example.com/dir/other.html |

❌ | 协议不同 (http vs https) |

http://en.example.com/dir/other.html |

❌ | 域名不同 (子域名不同) |

http://example.com/dir/other.html |

❌ | 域名不同 (主域名需完全匹配) |

为什么要有这道墙?

同源策略的核心目的是隔离恶意网站。假设你登录了银行网站,浏览器保存了你的 Session ID (Cookie)。随后你误入了一个恶意网站。如果没有同源策略,恶意网站的 JS 脚本可以向银行接口发送请求,并读取返回的余额、交易记录等敏感信息。

⚠️ 关键机制:阻挡的是“读取”,而非“发送”

这是一个常见的误区。同源策略通常不会阻止请求的发出,也不会阻止服务器处理请求,它真正阻止的是浏览器将服务器的响应结果交给 JS 代码。

过程如下: 1. 发送:浏览器允许跨域请求发出。 2. 响应:服务器正常处理并返回数据。 3. 拦截:浏览器检查响应头,若未发现允许跨域的标识,则丢弃响应体,并向控制台抛出 CORS 错误,JS 无法获取 responseText。

另一种威胁:CSRF 与 SameSite 防御

既然同源策略只拦截“读取”,那如果恶意网站不需要读取结果,只想搞破坏(比如转账、发帖、点赞)怎么办?

这就是 跨站请求伪造 (CSRF)。

攻击原理

早期浏览器默认会在跨域请求中自动携带目标域名的 Cookie。假设银行的转账接口是 GET 请求(极度不规范,但为了举例):

1 | https://bank.com/withdraw?amount=1000&to=Hacker |

黑客只需在任何网站嵌入一张图片: 1

<img src="https://bank.com/withdraw?amount=1000&to=Hacker" />

现代防御:SameSite Cookie

现在,我们很少见到这种攻击了,除了服务器端校验 Referer/Origin 和使用 CSRF Token 外,浏览器默认行为的改变起到了决定性作用。

现代浏览器(如 Chrome 80+)将 Cookie 的 SameSite 属性默认值从 None 改为了 Lax。

- SameSite=Lax:在跨站点(Cross-site)的请求中(如图片加载、XHR/Fetch POST),浏览器不会自动携带 Cookie。

- 结果:恶意网站虽然发出了

fetch('https://bank.com/transfer', { method: 'POST' ... }),但因为没有带上用户的 Cookie,银行服务器会视为“未登录用户”并拒绝请求。

这从根源上阻断了大部分 CSRF 攻击。

合法跨域:CORS 与 代理

但在开发中,我们确实需要跨域(比如前端在 localhost:8080,后端在 api.server.com)。如何合法地实现?

CORS 是浏览器与服务器协商的一套机制。既然同源策略是浏览器拦截了响应,那只要服务器明确告诉浏览器:“我允许这个源访问我”,浏览器就会放行。

服务器通过设置 HTTP 响应头来实现,其中最关键的是 Access-Control-Allow-Origin:

1 | // Node.js 后端示例 |

如果要调用第三方的 API(如 OpenAI、GitHub API),且对方没有配置允许你网站访问的 CORS 头,该怎么办?

错误做法:在前端强行调用,试图寻找 dangerouslyAllowBrowser: true 之类的配置。这不仅容易因 CORS 失败,更会导致 API Key 泄露。任何写在前端代码里的密钥,对用户都是透明的。

标准做法:同源策略是浏览器的限制,服务器之间没有这个限制。 1. 前端 请求 自己的后端(同源,无 CORS 问题)。 2. 自己的后端 请求 第三方 API(服务器对服务器,无 CORS 限制)。 3. 自己的后端 将结果转发给前端。

这种模式常被称为 BFF (Backend for Frontend) 层。通过这种方式,API Key 安全地保存在后端的环境变量中,既解决了跨域问题,又保证了安全性。

有趣的小例子:WebSocket 实时通信

我们通过一个具体的例子——实时传感器数据监控,来看看 Network 面板是如何捕捉和展示实时数据流的。

为什么我们需要 WebSocket?

在传统的 HTTP 协议中,通信是无状态、无连接的。它遵循“请求 - 响应”模式:客户端不说要,服务器就不给。如果我们要实现一个实时股票大屏或工业监控系统,在 WebSocket 出现之前,我们只能使用轮询(Polling):每隔 1 秒问一次服务器“有新数据吗?”。这不仅效率低下,还浪费带宽。

WebSocket 的出现打破了僵局。它是一个应用层协议,可以被理解为在 Web 沙箱中运行的、受控的、带协议包装的 TCP 长连接。

全双工:服务器和客户端都可以随时向对方发送消息。

帧传输:WebSocket 在应用层是按“帧”传输的。当你调用

ws.send("hello")时,底层会将数据封装成一个帧:1

FIN + Opcode + Mask + Payload length + Payload

例如

81 05 68 65 6C 6C 6F。虽然底层依然基于 TCP 字节流(分片、缓冲区、ACK 确认等机制依然存在),但在应用层,开发者收到的永远是完整的一条消息,不需要自己处理粘包问题。

关键疑问:WebSocket 有同源策略吗?

在开始写代码前,解答一个常见的疑问:WebSocket 是否受浏览器的同源策略(Same-Origin Policy)限制?

答案是:不受限制。

默认情况下,你可以从 localhost:8080 的网页发起一个连接到 ws://api.google.com 的 WebSocket 请求,浏览器不会阻止连接的建立(这与 AJAX/Fetch 不同)。

但是,这不代表没有安全机制。浏览器在发起握手请求时,会在 HTTP 头中自动带上 Origin 字段。 * 浏览器的责任:如实发送 Origin 头。 * 服务器的责任:检查 Origin 头,决定是否接受连接。如果服务器发现来源不明,应直接断开连接或返回 403。

服务端实现 (Node.js)

我们来模拟一个工业物联网(IIoT)场景。

下面是一个简单的 Node.js WebSocket 服务器,它模拟连接了一个传感器,每 500ms 向 WebSocket 客户端推送一次压力、温度和转速数据。每个客户端连接都是独立的,如果管理成千上万个客户端需要考虑性能优化,但在工业监控的场景下,Node.js 的事件循环处理这些应该绰绰有余。

1 | // server.js |

前端实现 (Vue 3)

前端部分,我们将采用一种关注点分离的设计模式。 * Logic 层:使用 ES6 Class (SensorWebSocket) 封装 WebSocket 的连接、重连、数据解析逻辑。这类似于 WPF 开发中的 ViewModel 或 Controller。 * UI 层:使用 Vue 3 组件单纯负责渲染数据。

1 |

|

Vue 语法微注

:prop="...":这是v-bind:prop的缩写。引号内的内容被视为 JavaScript 表达式,而非普通字符串。Vue 会在当前作用域查找变量并进行动态绑定。??(空值合并):JavaScript 的原生语法。当左侧为null或undefined时返回右侧的值。这在处理初始加载时的空数据非常有用,防止页面闪烁或报错。- Computed:在 UI 展示层,它的作用等同于 WPF 中的

Binding Converter,负责将原始数据(如 Timestamp)清洗为 UI 友好的格式(如HH:mm:ss)。

在 Network 面板中“抓现行”

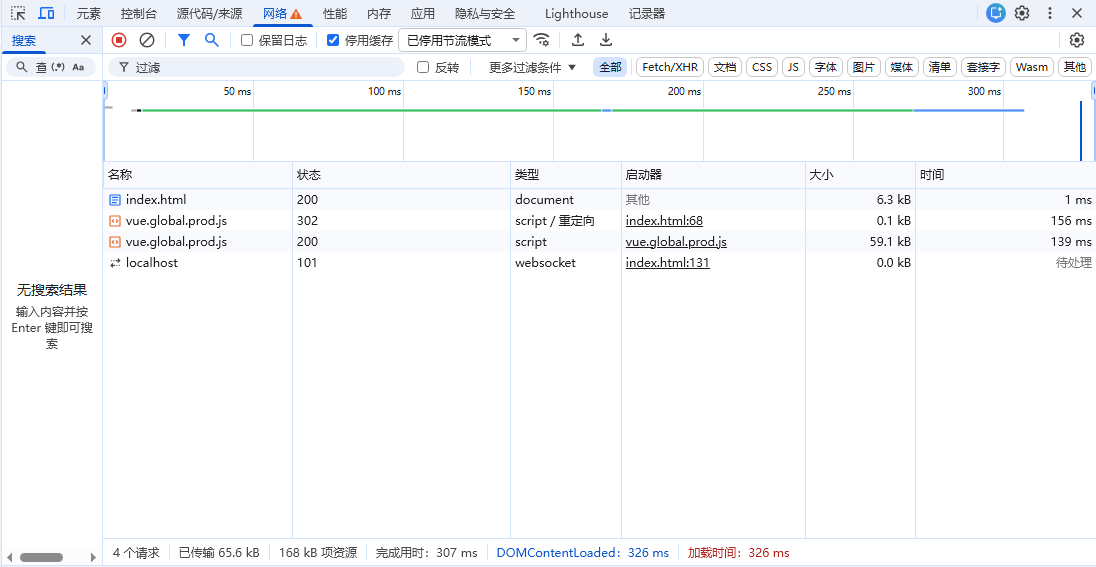

启动服务器,打开页面,数据开始跳动。此时,让我们打开开发者工具的 Network 面板。我们会看到一个名为 localhost 的请求,其状态码是 101 Switching Protocols。这代表浏览器和服务器握手成功,协议已经从 HTTP 升级为 WebSocket。

点击这个请求,选择 Messages(消息)标签。在这个界面中,我们看到的不再是静态的响应,而是一个不断滚动的列表: * 绿色箭头 (⬆):代表浏览器发出的消息(Client -> Server)。 * 红色/无色箭头 (⬇):代表服务器推回的消息(Server -> Client)。

点击任意一条消息,可以在下方预览其详细内容(JSON 结构)。这就是我们所说的“帧”。如果前端页面数据没更新,或者更新卡顿,直接看这里: * 服务器发了吗? 如果这里没新消息,说明后端有问题。 * 数据对吗? 如果这里有数据但页面报错,说明前端解析逻辑(JSON.parse)或字段绑定有问题。

Network 面板在这里充当了实时通信的仲裁者。

总结:从看见网络到掌控应用

我们的探索之旅从 Network 面板上那一道道密集的“瀑布流”开始,通过三个维度重新审视了这个熟悉的工具:

- 静态资源的生命线:我们意识到,浏览器本质上只是一个渲染容器,HTML、CSS 和 JS 的加载质量直接决定了应用的生死;

- 数据交互的枢纽:通过 Fetch 与 XHR,我们理解了前端与后端对话的机制。更重要的是,我们揭开了同源策略 (SOP) 与 CORS 的面纱,明白了浏览器如何在“开放互联”与“安全隔离”之间维持微妙的平衡;

- 实时通信的脉搏:通过 WebSocket 的实战演练,我们看到了现代 Web 应用如何突破“请求-响应”的桎梏,实现长连接的实时数据流转,并学会了如何像外科医生一样剖析每一帧数据。

Network 面板不仅是一个记录器,它是前端开发的“测谎仪”。

当页面白屏时,它告诉你是因为 404 还是 500;当数据不更新时,它告诉你是因为请求未发出还是后端返回了空值;当跨域报错时,它告诉你是因为缺少了响应头还是 Cookie 策略受限。

在现代前端开发中,UI 组件的编写往往只是冰山一角,海平面之下是复杂的数据流转与网络通信。下次当你面对一个棘手的 Bug,或者好奇某个网站的炫酷功能是如何实现(比如那个隐藏的 PDF 下载链接)时,请不要犹豫:

按下 F12,切到 Network,真相往往就藏在那一条条跳动的请求里。